2011-11-21 14:10:01 来源:eNet硅谷动力

目标攻击很少是独立事件。把他们想成是种系列攻击会更贴近事实 – 在一段时间内,对目标尝试发动一连串失败或成功的攻击。攻击者对于受害者的了解会来自之前成功的攻击,在系列攻击内的每次攻击都会影响到之后的特定程度。在这次的案例里,攻击者的信件内容是信息安全相关的主题,而且并不是通用的内容,而是会对各目标而定制化过。电子邮件内的下载链接看起来像是连到攻击目标自己的网站。通常,较少特定程度的攻击会是针对有兴趣的整个族群,目的是获取信息以用在未来更准确的攻击。

此外,一般来说目标也会是多样化的。在这次案例中,Nitro攻击者的目标集中在化工企业,但其他目标也包括了非政府人权组织、汽车公司和国防承包商。

真人的介入Nitro活动使用的后门程序被称为Poison Ivy。它是一种可被自由使用的木马,可以让攻击者完全且即时的存取被入侵的电脑。一个经常被忽视的目标恶意软件攻击的元件就是它对于即时真人介入的依赖。这也是它们跟自动化僵尸网络/傀儡网络 Botnet的不同。当Poison Ivy后门程序连上攻击者的命令和控制网络,会有人在另一端去开始探索被入侵的电脑和它所属的网络。这个攻击者可以窃取信息,安装额外的恶意软件和入侵同一网络上的其他机器。最重要的是,Poison Ivy木马另一端的人可以对受害者所采取的防御措施加以回应。

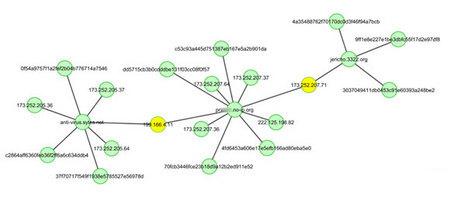

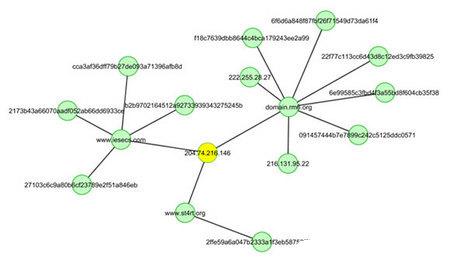

切割基础架构网络攻击者需要部署命令和控制(C&C)网络以维持他们与被入侵电脑的连线。攻击者有时需要维护不同的C&C网络,好让人难以发现它们运作的全貌。使用最初的恶意软件样本、域名和IP位址,我们可以绘制出三组不同的命令和控制网络。

第一组命令和控制网络包含由动态DNS服务所提供的三个域名。攻击者通常使用动态DNS服务和远端控制工具(RAT)互动,像是Poison Ivy。这些服务让攻击者可以很容易的更新自己的C&C域名到新的IP位址,从而保持与被入侵电脑的连线。

第二组C&C网络所使用三个域名都指到同一个IP位址.C&C域名 – domain.rm6.org在2011年8月也被用在对英国政府的攻击。

第三组是用域名antivirus-groups.com和IP位址204.74.215.58,也有报告指出认为它和一个特定团体(代号Covert Grove)有关。

这种切割开的基础架构网络让同一组攻击者可以去针对不同的潜在受害者,而不需要让所有的攻击都关连在一起。如果没有额外的信息,要去关连出目标恶意软件系列攻击的全部范围是很困难的。这也说明了威胁分析智慧对于防御策略来说是多么重要。

了解目标攻击的手法和它准备阶段所使用的工具,战术和步骤,都可以有效地的加强防御策略。由于这种攻击的重点在于获取敏感信息,所以策略重点也该放在保护数据本身。不管它们放在什么位置,都是防御措施极其重要的一环。有效地利用威胁智慧去分析来自外部和内部的信息,加上具备内文感知能力的数据保护以及一些安全工具,来强化且通知分析人员,企业组织就可以更好的去侦测和消除目标攻击的威胁。

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。