2011-05-26 10:00:41 来源:机械工业出版社

对于IDS来说,在网络应用程序、网络服务和操作系统功能都具有创造力进步的发展趋势下,要发现恶意软件的传播已经比以前困难得多了。IDS特征码已经被证明在对抗恶意软件的新版本或者多态的恶意软件时没有什么帮助。在21世纪初,出现了全新的传播技术,这些技术起源于从过去的恶意软件爆发时学习到的经验。

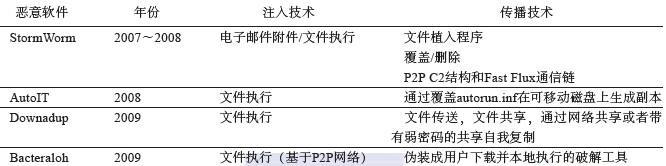

恶意软件已经发展到如此高的水平,以致我们现在只能依赖专家来预测可能出现的恶意软件爆发事件,或者旧的技术在什么地方采用创新的方法造成比过去更大的破坏。新的技术利用操作系统和应用程序的系统改进和功能升级来对付最终用户。表1-3列出了恶意软件传播方法的一些最新进展。

表1-3中描述的蠕虫使用了新的传染和传播方法并且成为近期IT界重要的恶意软件爆发的根源。Downadup蠕虫在不到5天的时间内感染了超过900万台计算机。评估恶意病毒的开发非常重要—从对付组织的针对性恶意软件到执行恶意代码远程控制受害计算机的简单客户端利用程序。尽管在刊物和每个人阅读的报纸上报道的几乎所有流行的实例都是以Microsoft Windows为焦点的恶意软件,但确定所有恶意软件的数量仍然很关键。

表1-3 恶意软件的革新

在恶意软件最初发展阶段使用的技术在当今的恶意软件版本中仍然概念性地存在。由于网络的进步以及简化网络管理员日常任务和职责的路由服务的开发,这些技术造成的损害比过去更大了。

在21世纪来临的时刻,恶意软件制作者也开始使用让取证分析师和网络防御专家更加难以识别和缓解的技术。历史上,这些方法包括了从传统的简单方法到使世界上的许多管理员感到头疼的具有很强的独创性的方法。在下面的部分中,我将讨论一次最大的恶意软件爆发事件,然后描述其他的恶意软件实例及其功能性。

注意:你可在本书的伙伴网站上下载并且打开IDA Pro映像用于个人研究和教育用途。 每个阶段,我们将告诉你应该打开哪个映像阅读,以识别所讨论的技术并且用一个健壮的分析工具分析所提出的恶意软件实例。我们建议使用IDA Pro工具,你可以下载它,免费的试用版本能够对读者可在本书网站上取得的实例进行只读访问。

2007年,我们有幸遇到了到目前为止最难以捉摸,最具有说服力表现的一种蠕虫,在2008年中期,这种蠕虫仍然活跃,只是因为业界开发了多种对抗措施才使得它的新变种难以很快出现。

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。