CopyCat感染1400万台Android设备 或涉及中国广告公司

CopyCat感染1400万台Android设备 或涉及中国广告公司

2017-07-07 11:48:02 来源:凤凰科技 抢沙发

抢沙发

2017-07-07 11:48:02 来源:凤凰科技

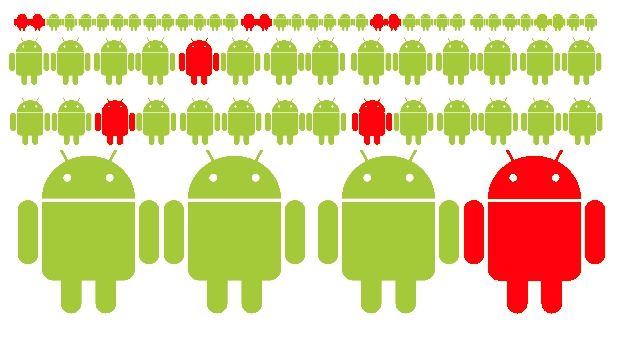

摘要:据CNET北京时间7月7日报道,安全厂商Check Point研究人员当地时间周四表示,一种被称作CopyCat的恶意件感染了逾1400万台Android设备,对手机越狱,劫持应用,获得数百万美元欺诈广告营收。

关键词:

信息安全

据CNET北京时间7月7日报道,安全厂商Check Point研究人员当地时间周四表示,一种被称作CopyCat的恶意件感染了逾1400万台Android设备,对手机越狱,劫持应用,获得数百万美元欺诈广告营收。

虽然CopyCat受害者主要在亚洲,但美国也有逾28万台Android设备中招。过去2年谷歌一直在追踪CopyCat,并更新了Play Protect,防止这款恶意件兴风作浪,但是,仍然有数以百万计的受害者通过第三方应用下载和钓鱼式攻击中招。

据Check Point称,没有证据表明CopyCat在Google Play上传播。

谷歌在一份声明中说,“Play Protect能保护家庭用户的安全,没有发现感染有CopyCat的应用通过Play发布。”

CopyCat伪装成一款在第三方应用商店中非常流行的一款应用。一旦下载、安装后,这款应用会收集被感染设备的数据,并下载越狱工具,帮助对手机进行越狱,相当于破坏了手机的安全系统。

然后,CopyCat会下载虚假应用,劫持设备上的应用启动栏Zygote。一旦控制Zygote,它会知道用户下载的所有新应用以及打开的所有应用。

CopyCat会用自己的信息取代应用的Referrer ID,因此应用中显示的每条广告,都会给黑客而非应用开发者带来营收。CopyCat有时也会发布自己的广告,获得更多报酬。

被CopyCat感染的设备安装有近490万款虚假应用,显示了至多1亿条广告。Check Point估计,仅2个月内,CopyCat帮助黑客创收逾150万美元。

恶意件还会检查被感染的设备是否位于中国境内。中国受害者不会受到攻击,Check Point研究人员认为,原因可能是,网络犯罪分子是中国人,不攻击中国人旨在避开警方打击。

虽然没有直接证据表明谁是CopyCat的幕后黑手,但CopyCat和中国移动广告网络沃钛移动之间有一定联系。CopyCat和沃钛移动在同一服务器上“运行”,CopyCat代码中有数行是由MobiSummer签名的。它们还使用了相同的远程服务。

绝大多数受害者位于印度、巴基斯坦、孟加拉国、印度尼西亚和缅甸。在加拿大,逾38.1万台设备感染了CopyCat。

CopyCat感染运行Android 5.0及更早版本Android的设备,在2年前就已经被发现,利用的缺陷也得到修复。如果从第三方应用商店下载应用,运行旧版Android的用户仍然会受到CopyCat攻击。

Check Point说,“由于用户不经常,甚至从来不为设备安装补丁软件,CopyCat的攻击方法仍然有效。”

谷歌表示,通过使用Play Protect,运行老版本Android的设备也不会受到CopyCat攻击。

CopyCat在2016年4–5月期间攻击的用户最多,谷歌把它列入Play Protect的黑名单后,攻击速度有所放缓,但Check Point认为,被感染的设备仍然会遭受CopyCat攻击。

第四十一届CIO班招生

国际CIO认证培训

首席数据官(CDO)认证培训

责编:zhangxue

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。