物联网网络攻击之:出于Mirai,而胜于Mirai

物联网网络攻击之:出于Mirai,而胜于Mirai

2017-10-29 08:45:17 来源:Peter&Yellow 抢沙发

抢沙发

2017-10-29 08:45:17 来源:Peter&Yellow

摘要:一年前,Mirai借助于大量物联网设备的弱口令发动攻击,让我们见识到了IOT僵尸网络的威力。物联网的安全大讨论余波未散,近日来各大安全研究机构披露的IOTroop(另称IOTreaper),让我们看到了物联网网络攻击的不断进化和发展。

关键词:

物联网

一年前,Mirai借助于大量物联网设备的弱口令发动攻击,让我们见识到了IOT僵尸网络的威力。物联网的安全大讨论余波未散,近日来各大安全研究机构披露的IOTroop(另称IOTreaper),让我们看到了物联网网络攻击的不断进化和发展。

特征一:大量借鉴了Mirai的源码

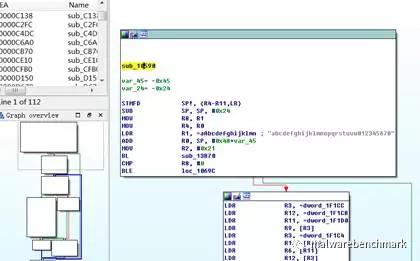

MalwareBenchamrk的小伙伴在获取了IOTroop的样本之后,立即和Mirai做了比较,发现IOTroop大量功能片段都来源于Mirai,例如在Mirai中,

这个功能段对应mirai源码中的rand_alphastr()函数。

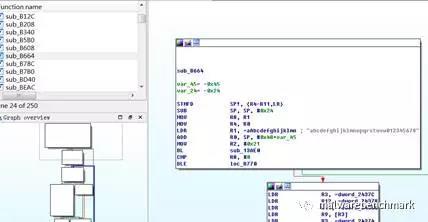

同时,在IOTroop的B664功能段也出现了一样的rand_alphastr()函数

其他的加解密函数对比如下:

特征二:更加隐蔽的扫描方式

IOTroop首先放弃了Mirai的弱口令扫描,而是使用物联网设备的 9个漏洞,入侵几率大大提高,其中一个漏洞Vacron NVR,该漏洞10月8号被曝光,10月10号就发现攻击者利用率该漏洞;其次,攻击者主动抑制了扫描速度,被发现的几率大大降低,可见攻击者的良苦用心。主要过程如下:

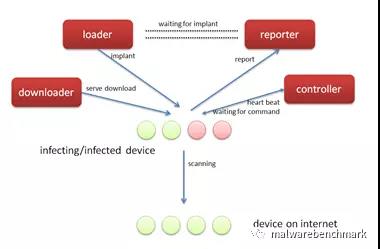

1、已被感染的设备会扫描周围的其它设备,并把扫描到的信息传给reporter服务器,这些易感染的设备信息再有reporter服务器交给loader服务器。

2、loader服务器收到感染设备信息后,利用上面的9个IOT漏洞进行恶意代码植入。

3、植入一旦成功,就会从downloader服务器下载样本,同时会扫描周围其它的IOT设备上传到reporter服务器。

4、等到攻击者构建了足够规模的僵尸网络,controller服务器就会下发指令

我们从其中一个获取到样本中观察到了硬编码的loader服务器IP地址

特征三:集成了lua执行环境

Lua的使用在索罗之眼等APT攻击中被不断使用,原因是通过lua可以编写出更为复杂、高效攻击的脚本,攻击的可配置程度更高。

影响范围:

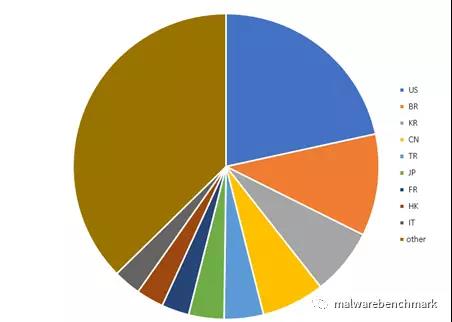

据称:Reaper正在感染全球的物联网设备,受影响最多的5个国家是美国(22%),巴西(11%),韩国(7%),中国(7%),土耳其(4%)。

10月25日,安全研究员Pascal Geenens发表了一篇《Why the World is Under the Spell of IoT_Reaper》的文章,文章中提到loT_Reaper组建了一个新型的僵尸网络军团,并且正在快速大规模的扩张,将会成为前所未见的潜在性威胁。此外攻击者还在积极的修改代码,值得警惕。

攻击者目前的重心是在构建僵尸网络上面,一旦僵尸网络达到攻击者计划的规模,很可能会面临一场比Mirai更大面积的攻击事件出现,亦或是其它更为可怕的网络事件,毕竟没人知道攻击者到底要干什么?

另外,在此次的IOTroop的攻击响应中,360netlab等国内的研究机构第一时间发布了相关报告,这次中国厂商在物联网安全上的反应值得点赞!

第四十一届CIO班招生

国际CIO认证培训

首席数据官(CDO)认证培训

责编:pingxiaoli

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。